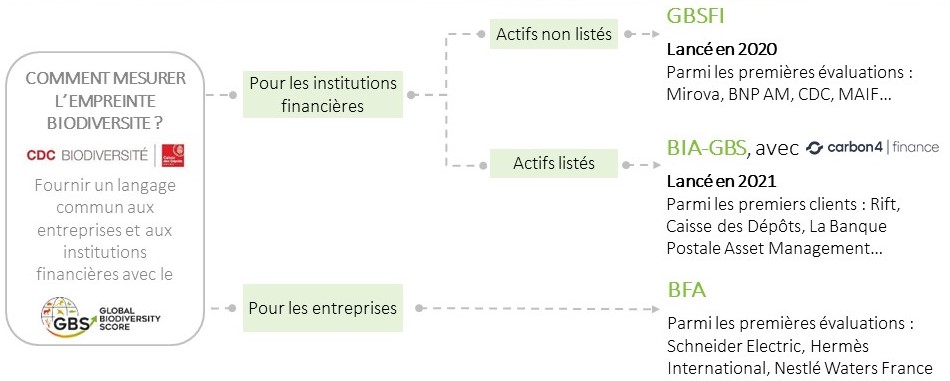

Accès aux données en Python - Accès à une base de données MongoDB : Présentation de MongoDB et de l'approche No SQL

La Cuisine de Référence - techniques et preparations de base - fiches techniques de fabrication (French Edition): Michel MAINCENT-Morel, Editions BPI: 9782857085737: Amazon.com: Books

Le Concept De Base De La Sécurité De L'information Du Triangle De La Cia Illustré Par Un Expert En Informatique Banque D'Images Et Photos Libres De Droits. Image 58502644.

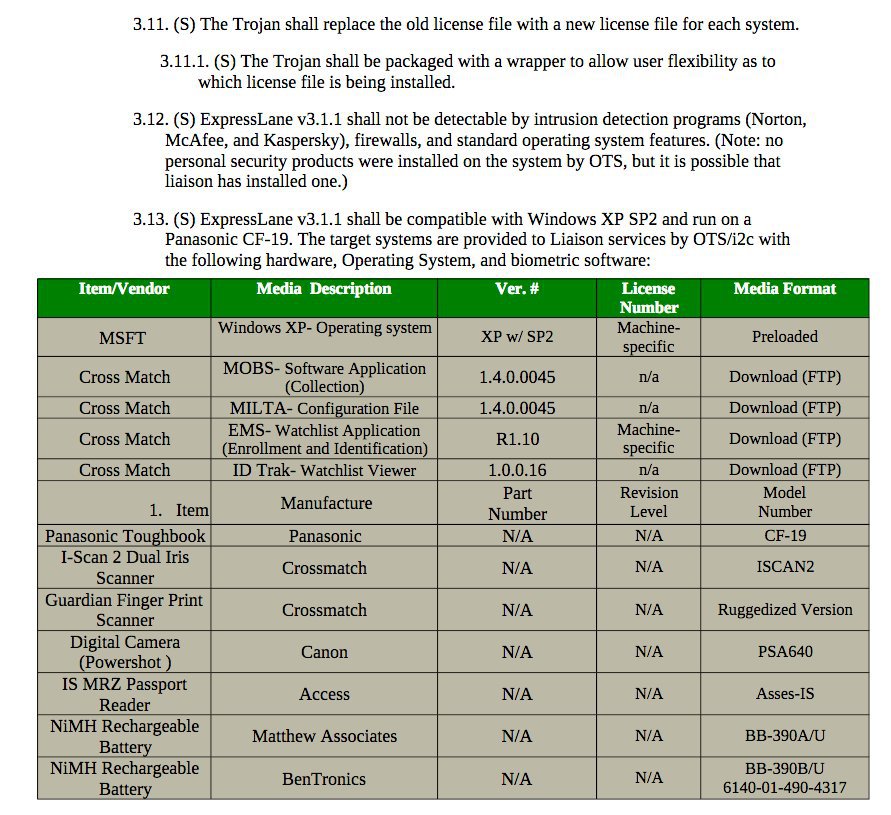

Comment les espions de la CIA ont-ils eu accès à la base de données biométrique Aadhaar ?, par Shelley Kasli

Intégrité Et De Disponibilité De Confidentialité De La Cia Illustration de Vecteur - Illustration du révélation, confidentialité: 203295704

Les Piliers De Protection Des Données De La Triangle De CIA Image stock - Image du vulnérabilité, choses: 78130097

La CIA a un programme secret qui collecte les données des Américains, selon des sénateurs américains - canada

The economic costs of biological invasions in Central and South America: a first regional assessment

Comment les espions de la CIA ont-ils eu accès à la base de données biométrique Aadhaar ?, par Shelley Kasli

![Terrorism and information sharing between the intelligence and law enforcement communities in the US and the Netherlands : emergency criminal law ? [*] | Cairn.info Terrorism and information sharing between the intelligence and law enforcement communities in the US and the Netherlands : emergency criminal law ? [*] | Cairn.info](https://www.cairn.info/vign_rev/RIDP/RIDP_763.jpg)

/cloudfront-us-east-1.images.arcpublishing.com/gray/FU5L7B56WFCSJN5Q4O4QAU76R4.jpg)