Programmeur informatique testant le dispositif numérique de la salle des serveurs du système de sécurité, la communication de stockage en nuage avec les dispositifs en ligne du réseau dans une base de

concept de sécurité réseau, base de données sécurisée et protection des données personnelles, cryptage du trafic,

Page Daccueil Page Daccueil Page Daccueil Vecteur Illustration Plate Du Système Dentretien La Réparation Et Lentretien De La Technologie De Stockage En Nuage Système De Sécurité Dans La Base De Données De

Accéder Au Réseau Internet Qui Est Crypté Pour La Sécurité Dans La Base De Données Des Moteurs De Recherche D'exploitation | Vecteur Premium

page d'accueil page de destination vector illustration plate de maintenance de sécurité. réparation et maintenance

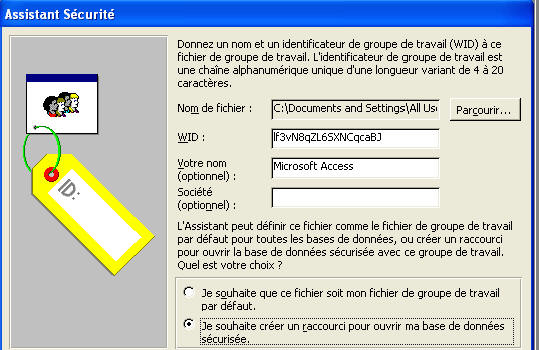

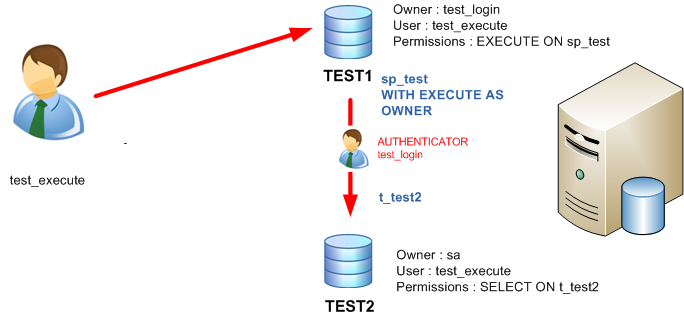

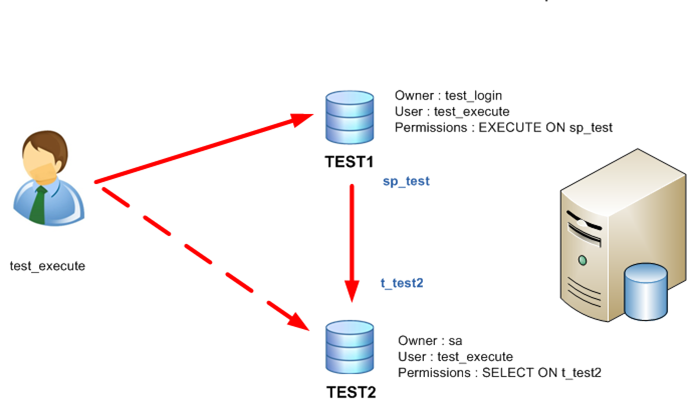

SQL Server et sécurité : Autoriser et sécuriser les accès cross-databases à l'aide des propriétaires de bases de données | David Barbarin

Sécurité De Base De Données De Travail D'équipe Illustration de Vecteur - Illustration du database, nuage: 207872827

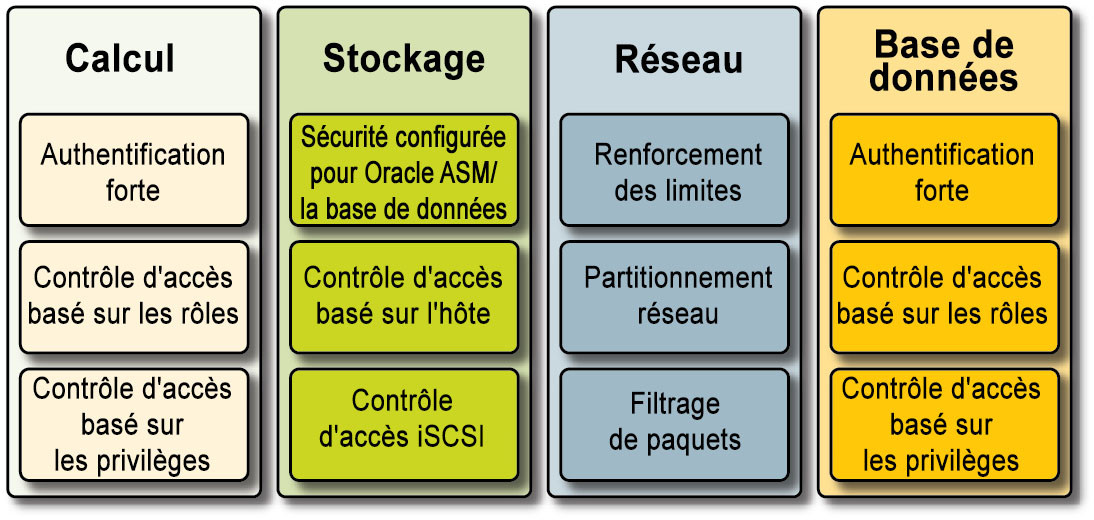

Memoire Online - Mise en place d'un système d'information sous Oracle basé sur une architecture trois tiers - Saher Tegane

SQL Server et sécurité : Autoriser et sécuriser les accès cross-databases à l'aide des propriétaires de bases de données | David Barbarin